- Usługi

Rozwiązania technologiczne

Rozwiązania technologiczne- Strategia Produku i Projektowanie Doświadczeń UżytkownikaZdefiniuj łańcuchy wartości oparte na oprogramowaniu, twórz celowe interakcje oraz rozwijaj nowe segmenty i oferty.

- Cyfrowa Transformacja BiznesuDostosuj się, rozwijaj i osiągaj sukcesy w cyfrowym świecie.

- Inteligentna InżynieriaWykorzystaj dane i sztuczną inteligencję do przekształcania produktów, operacji i wyników.

- Inżynieria OprogramowaniaPrzyspiesz dostarczanie produktów, platform i usług.

- Modernizacja TechnologiiZwiększ efektywność i elastyczność dzięki zmodernizowanym systemom i aplikacjom.

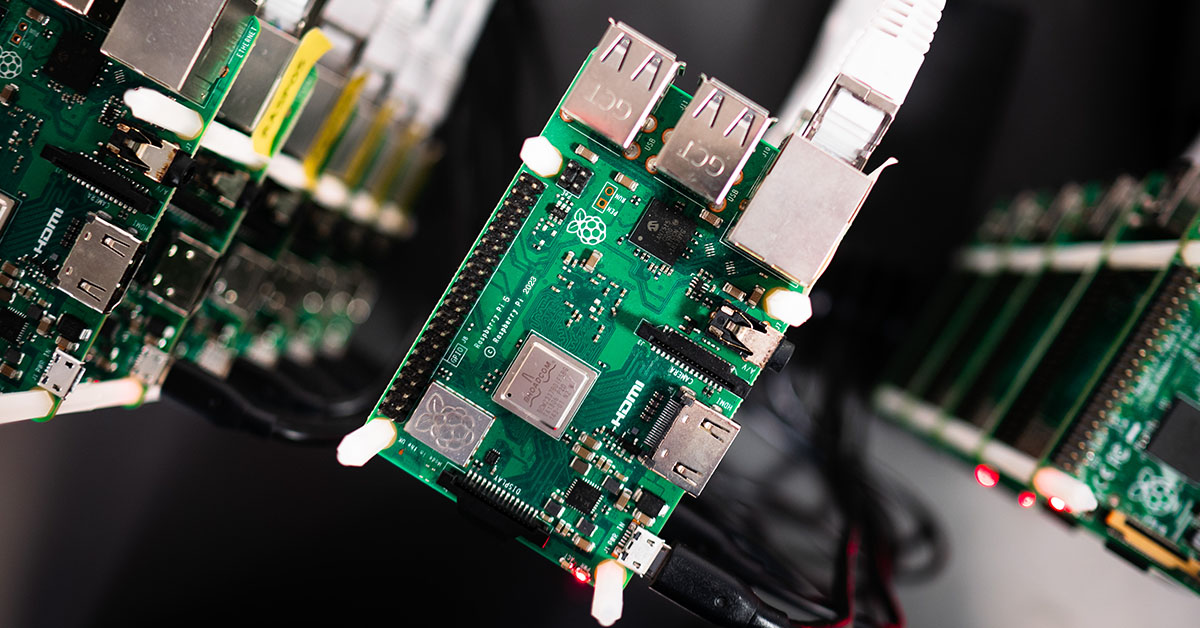

- Inżynieria Systemów Wbudowanych + Transformacja IT/OTTwórz i utrzymuj oprogramowanie typu chip-to-cloud dla produktów sieciowych

- Branże

- GlobalLogic VelocityAI

- Blog

BlogsGlobalLogicSeptember 4, 2024Dla dzikich pszczół i nas wszystkich – od inspiracji po ...

W świecie innowacji każdy pomysł ma znaczenie. Nawet drobne idee mogą prowadzić do rewo...

BlogsGlobalLogicJuly 24, 2024

BlogsGlobalLogicJuly 24, 2024Co oznacza kreatywność w IT? Z wizytą w GlobalLogic Gdańsk

Czy wiesz, że za pomocą kodu można skomponować symfonię, a sztuczna inteligencja potraf...

- O nas

Press ReleaseGlobalLogicJanuary 10, 2025GlobalLogic informuje o zmianach w zarządzie: stanowisko prezesa ...

SANTA CLARA, Kalifornia, 10.01.2025 – GlobalLogic, spółka należąca do Grupy Hitachi i l...

Press ReleaseGlobalLogicJanuary 7, 2025

Press ReleaseGlobalLogicJanuary 7, 2025GlobalLogic i Hitachi otwierają nowoczesne Security Operations ...

Hitachi Cyber i GlobalLogic otwierają nowoczesne Centrum Operacji Bezpieczeństwa (SOC) ...

- Kariera

BlogsBlogsBlogsBlogsBlogsGlobalLogic14 March 2024Zespół, który buduje przyszłość

To nigdy nie była tylko praca. Inżynierowie i inżynierki, którzy...

BlogsBlogsBlogsBlogsBlogs